Le ransomware WannaCry a été sous les projecteurs mondiaux ces derniers jours après avoir touché plus de 300 000 ordinateurs, répartis dans plus de 150 pays. Cela a provoqué une panique généralisée, car personne ne sait s'ils sont vulnérables ou non à son attaque. Internet regorge d'informations sur l'attaque de WannaCry, mais la plupart d'entre elles sont incohérentes et illisibles. Il est difficile de se protéger de quelque chose que l'on ne comprend pas. En gardant cela à l'esprit, nous avons créé un petit guide qui vous aidera à comprendre et à vous protéger contre WannaCry. Alors, sans perdre plus de temps, laissez-moi vous parler les 8 choses que vous devez savoir sur WannaCry Ransomware:

Qu'est-ce que WannaCry Ransomware?

Le ransomware WannaCry (également connu sous le nom de WannaCrypt, Wana Decrypt, WCry et WanaCrypt0r), comme vous pouvez le déduire de son nom, est un type de ransomware. Un ransomware est fondamentalement un équivalent numérique d'un kidnappeur. Cela prend quelque chose de valeur pour vous et vous êtes invité à payer une rançon pour le récupérer. Ce quelque chose de valeur étant vos données et fichiers sur votre ordinateur. Dans le cas de WannaCry, le ransomware crypte les fichiers sur un PC et demande une rançon si l'utilisateur souhaite que les fichiers soient décryptés.

Un ransomware peut être diffusé via des liens malveillants ou des fichiers contenus dans des e-mails ou des sites Web de mauvaise qualité. WannaCry est le plus récent ajout à une longue chaîne de ransomwares utilisés pour extorquer de l'argent aux gens depuis les années 1990.

WannaCry: en quoi est-il différent des autres ransomwares?

WannaCry, bien qu'il s'agisse d'un type de ransomware, n'est pas votre rançongiciel moyen. Il y a une raison pour laquelle il a pu affecter un si grand nombre d'ordinateurs en si peu de temps. Normalement, un ransomware oblige un utilisateur à cliquer manuellement sur un lien malveillant pour s'installer. Par conséquent, les ransomwares ne ciblaient à l'origine qu'un seul individu à la fois.

Cependant, WannaCry utilise un exploit dans le «Blocage des messages du serveur» ou SMB pour infecter tout le réseau. SMB est un protocole utilisé par un réseau pour partager des données, des fichiers, des imprimantes, etc. entre les utilisateurs qui y sont connectés. Même si un seul ordinateur du réseau est infecté en cliquant manuellement sur un lien malveillant, le ransomware WannaCry sera alors ramper à travers le réseau de l'hôte et infecter tous les autres ordinateurs connectés à ce réseau.

Comment la NSA a aidé à créer le ransomware WannaCry

La NSA (National Security Agency) est connue pour garder un coffre plein d'exploits qui les aident à espionner les gens. Les géants de la technologie ont été en désaccord avec la NSA pour publier les exploits, afin qu'ils puissent être corrigés pour empêcher les cyberattaques, mais en vain. Une fois qu'un tel coffre-fort d'exploits a été obtenu et divulgué par un groupe de cybercriminels connu sous le nom de "Shadow Brokers". Le coffre-fort divulgué contenait un outil nommé «EternalBlue», qui pourrait utiliser le Exploit SMB dans Microsoft Windows pour transférer des fichiers sans avoir besoin de l'autorisation de l'utilisateur.

Bien que Microsoft ait publié un correctif quelques jours seulement après la fuite, une grande majorité d'utilisateurs n'a pas installé le correctif avant le début de l'attaque. Les créateurs de WannaCry ont utilisé cet exploit dans son ransomware pour attaquer des ordinateurs du monde entier. Ainsi, en gardant l'exploit actif puis en le perdant au profit de pirates, la NSA a aidé à la création de WannaCry.

Qui est derrière l'attaque du ransomware WannaCry?

Deux sociétés de technologie différentes ont affirmé la similitude entre le ransomware WannaCry et un ransomware antérieur en 2015 développé par des pirates qui s'appellent «Groupe Lazarus». On pense que le groupe opère à partir de Corée du Nord et ils sont censément, ils sont même soutenus par le gouvernement nord-coréen. Le groupe est largement connu pour ses attaque sur le Sony Pictures and Entertainment en 2014.

Kaspersky Labs et Matthieu Suiche (cofondateur Comae Technologies) ont indépendamment écrit sur le similitude du code entre WannaCarry et le ransomware de Lazarus. Bien que ce ne soit toujours pas confirmé, il y a une forte probabilité que le groupe Lazarus et donc la Corée du Nord soient derrière les attaques..

Systèmes vulnérables à l'attaque de WannaCry

L'une des raisons pour lesquelles l'attaque WannaCry a été si réussie est la nature fragmentée de l'écosystème Windows. De nombreux réseaux utilisent encore des versions de Windows, en particulier Windows XP et Windows Server 2003, qui sont obsolètes et ne sont plus prises en charge par Microsoft. Étant donné que ces anciennes versions ne sont pas prises en charge, elles ne reçoivent pas de correctifs logiciels pour les exploits découverts et sont plus vulnérables à de telles attaques.

L'attaque de WannaCry a affecté un large spectre de systèmes Windows y compris Windows XP, Windows Vista, Windows 7, Windows 8.1, Windows RT 8.1 et Windows 10. Fondamentalement, si vous n'avez pas mis à jour et installé le correctif d'exploitation SMB sur votre PC Windows, vous êtes vulnérable à l'attaque de WannaCry.

Quel est le montant de la rançon et devez-vous payer?

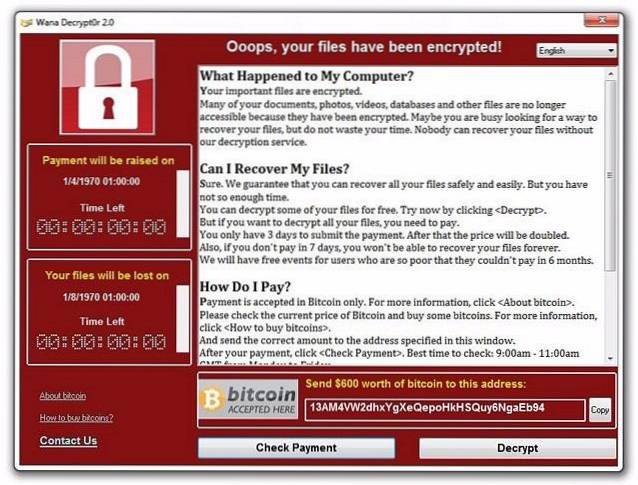

Lorsque WannaCry a réussi à attaquer votre système, vous verrez une fenêtre vous indiquant que votre système a été chiffré. Un lien vers un Portefeuille BitCoin est en bas vous demandant de payer 300 $ (US) dans la devise bitcoin pour accéder à vos données. Si vous ne payez pas dans les 3 jours, le montant de la rançon est doublé à 600 $ avec un avertissement qu'après une semaine, les données seront supprimées pour toujours.

Sur le plan éthique, il ne faut jamais reculer devant les demandes des extorqueurs. Mais, en gardant de côté le point éthique, il y a eu aucune nouvelle de quiconque ayant accès à ses données après avoir payé la rançon. Comme vous êtes totalement dépendant des caprices de l'attaquant, il n'y a aucun moyen pour vous d'être sûr que vous recevrez les données après avoir payé la rançon. Si vous payez la rançon, cela ne fera qu'encourager les pirates à mener davantage d'attaques de ce type contre vous, car maintenant ils vous identifient comme quelqu'un qui est prêt à payer. En conclusion, il ne faut jamais payer la rançon quoi qu'il arrive.

Le montant de la rançon reçue par les pirates

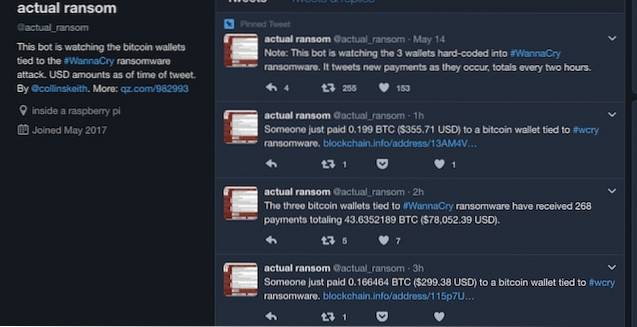

Même après avoir connu les inconvénients du paiement de la rançon, de nombreuses personnes la paient, car elles ont trop peur de perdre leurs données et espèrent que les extorqueurs restent fidèles à leur parole. Un bot Twitter a été créé par Keith Collins, qui est développeur de données / graphiques chez Quartz. le @actualransom Le bot Twitter garde une trace de l'argent de la rançon.

Selon la description, le bot regarde 3 portefeuilles codés en dur dans le ransomware WannaCry et tweets chaque fois que de l'argent est déposé dans l'un des portefeuilles. Toutes les deux heures, il donne également le montant total déposé jusqu'à présent. Au moment de la rédaction de cet article, plus 78 000 $ a été payé en rançon à des pirates.

Protégez votre PC contre WannaCry Ransomware

Rien ne peut garantir une protection à grande échelle contre un ransomware tant que vous n'êtes pas devenu vigilant en tant qu'utilisateur. Il y a quelques règles de base ici. Arrêtez de télécharger des logiciels à partir de sites non vérifiés et gardez un œil attentif sur tous vos e-mails. N'ouvrez pas de liens ou ne téléchargez pas de fichiers contenus dans un e-mail d'un utilisateur non vérifié. Vérifiez toujours l'e-mail de l'expéditeur pour confirmer sa source.

En plus d'être vigilant, assurez-vous de créer une sauvegarde de toutes les données importantes de votre ordinateur si vous ne l'avez pas déjà fait. Dans le cas où votre système serait attaqué, vous pouvez être sûr que vos données sont en sécurité. Installez également les dernières mises à jour de sécurité Windows. Microsoft a publié un correctif pour l'exploit SMB même pour la version non prise en charge de Windows comme XP, alors installez immédiatement le correctif.

Il existe d'autres moyens de protéger votre PC contre un ransomware et vous pouvez consulter notre article détaillé sur le même.

VOIR AUSSI: 6 meilleurs logiciels anti-ransomware pour protéger vos fichiers

Restez à l'abri du rançongiciel WannaCry

WannaCry a causé d'énormes ravages dans le monde entier et les utilisateurs de Windows ont donc naturellement peur. Cependant, dans la plupart des cas, ce n'est pas la plate-forme mais l'utilisateur qui est responsable de la réussite de ces attaques. Si les utilisateurs suivent des pratiques propres comme installer et utiliser la dernière version du système d'exploitation, installer régulièrement des correctifs de sécurité et s'abstenir de visiter des sites Web malveillants / de mauvaise qualité, le risque d'être attaqué par un ransomware comme WannaCry est fortement minimisé..

J'espère que l'article vous a laissé un peu plus informé sur le ransomware WannaCry. Si vous avez encore des doutes, n'hésitez pas à poser des questions dans la section commentaires ci-dessous.

Gadgetshowto

Gadgetshowto