Le monde des ordinateurs a toujours un combat entre le bien et le mal. Alors que les bonnes forces essaient de garder les crackers et les malwares à distance, les mauvaises forces arrivent toujours avec quelque chose de maléfique qu'avant, quelque chose de plus imparable et de plus difficile à briser. Le ransomware est un type particulier de malware, mais contrairement à d'autres malwares qui agissent simplement comme des voleurs pour voler vos données, ou des dacoits qui suppriment vos données, ce malware est intelligent. Il agit comme un kidnappeur et garde votre système kidnappé, jusqu'à ce que vous payiez une rançon, de l'argent, pour libérer votre système..

Qu'est-ce que Ransomware?

Le ransomware est une sorte de malware intelligent, mais contrairement à d'autres logiciels malveillants qui se contentent de corrompre, de supprimer des fichiers ou d'autres comportements suspects, ce malware verrouille votre système, vos fichiers et vos applications et vous demande de l'argent si vous souhaitez les récupérer. J'ai dit intelligent car ce malware aide directement l'attaquant à gagner de l'argent. D'autres types de logiciels malveillants, tels que les virus, les chevaux de Troie, etc., corrompent simplement le système ou volent des données sensibles, mais entraînent rarement un avantage monétaire pour l'attaquant (à moins que le logiciel malveillant ne vole des informations sensibles telles que les numéros de carte de crédit, etc.).

L'origine des ransomwares

Au départ, les ransomwares étaient largement populaires en Russie, infectant des milliers de systèmes informatiques et se propageant comme une traînée de poudre. Ces types de logiciels malveillants sont plus difficiles à détecter, car ils peuvent se présenter sous la forme de petits programmes inoffensifs attachés à des logiciels disponibles gratuitement sur les interwebs. La plupart d'entre eux peuvent entrer dans votre système via des fichiers de système déjà infecté, des pièces jointes à des e-mails ou à partir de logiciels malveillants déjà existants.

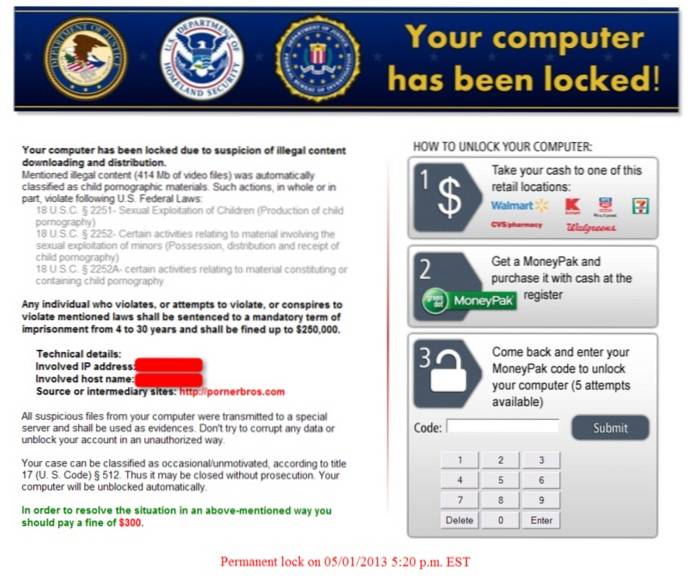

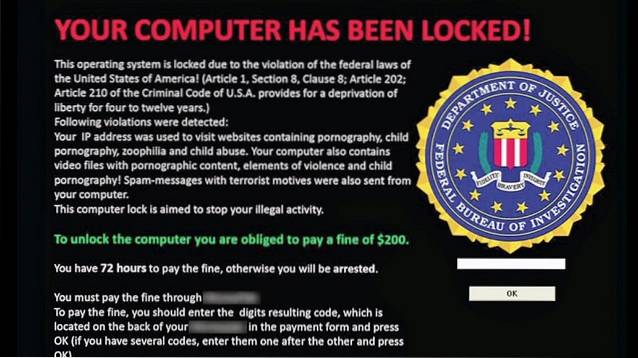

Une fois que le ransomware a trouvé son hôte, il commence à attaquer en verrouillant l'accès des utilisateurs aux fichiers, dossiers, paramètres système ou applications. En essayant d'ouvrir ces fichiers et programmes, l'utilisateur reçoit le message qu'ils ont été bloqués et ne peuvent pas être ouverts à moins que l'utilisateur n'accepte de payer un montant. Habituellement, il existe également un moyen de contacter les attaquants qui peuvent être assis dans une autre partie du monde, directement pris le contrôle de votre système.

Types de ransomwares

Les ransomwares sont normalement classés en deux types, cryptage des ransomwares et ransomware non crypté.

Les ransomwares de chiffrement sont ceux qui chiffrent les fichiers, programmes, etc. de votre système et demandent une rançon pour les décoder. Le cryptage est généralement effectué à l'aide d'un algorithme de hachage puissant qui peut prendre plusieurs milliers d'années à un ordinateur de bureau normal pour les casser. Donc, la seule façon pour l'utilisateur de récupérer ses fichiers est de donner le montant de la rançon et d'obtenir la clé de déverrouillage. C'est le ransomware le plus dangereux pour son mécanisme d'attaque.

Un autre type de ransomware est le logiciel non crypté. Celui-ci ne crypte pas vos fichiers, mais bloque plutôt leur accès et affiche des messages irritants lorsque vous essayez d'y accéder. Il s'agit d'un ransomware moins dangereux et l'utilisateur peut facilement s'en débarrasser en sauvegardant les fichiers importants et en réinstallant le système d'exploitation..

Exemples d'attaques par ransomware

L'un des ransomwares récents qui a causé le plus de dommages a été en 2013, est connu sous le nom de CryptoLocker. Le cerveau derrière ce malware était un pirate informatique russe du nom d'Evgeniy Bogache. Le logiciel malveillant, lorsqu'il est injecté dans un système hôte, analyse le disque dur de la victime et cible des extensions de fichier spécifiques et les crypte. Il peut s'agir de fichiers ou de programmes importants dont l'utilisateur a vraiment besoin, comme des documents, des programmes ou des clés. Le cryptage est effectué à l'aide d'une paire de clés RSA de 2048 bits, la clé privée étant téléchargée sur le serveur de commande et de contrôle. Le programme menace alors l'utilisateur de supprimer la clé privée, à moins qu'un paiement sous forme de bitcoins ne soit effectué dans les trois jours..

Une clé RSA 2048 est en effet une grande protection, et il faudra plusieurs milliers d'années à un ordinateur de bureau normal pour casser la clé en utilisant la force brute. L'utilisateur, impuissant, s'engage à payer le montant afin de récupérer les fichiers.

On estime que ce CryptoLocker Ransomware a acheté au moins 3 millions de dollars avant sa fermeture.

Bien que ce soit beaucoup d'argent, un autre ransomware du nom de WinLock a pu se procurer 16 millions de dollars en rançon. Bien qu'il n'ait pas chiffré le système comme CryptoLocker, ce qu'il a fait a été de restreindre l'accès à l'application de l'utilisateur et de montrer des images pornographiques à la place. L'utilisateur a ensuite été obligé d'envoyer un SMS à tarif majoré, coûtant environ 10 $ pour obtenir un code permettant de déverrouiller le ransomware..

Toutes ces attaques remontent à 2013.

Cependant, l'attaque la plus récente était une forme mise à jour de ransomware, appelée CryptoWall 2.0. Selon un rapport du New York Times, ce ransomware a attaqué les PC d'une manière similaire à CryptoLocker, et a attaqué des fichiers particulièrement importants dans le système de la victime, comme des reçus fiscaux, des factures, etc. Ensuite, il a exigé une rançon de 500 $. Le prix de la rançon a doublé après une semaine, et une semaine plus tard, la clé de déverrouillage a été supprimée.

Récemment, selon certains rapports, CryptoWall a été mis à jour vers la version 3.0, et apparemment, il est devenu plus dangereux que jamais. Cette version de CryptoWall crypte les fichiers utilisateur par un système d'analyse intelligente, puis génère un lien unique pour l'utilisateur. En tant que protection pour préserver l'anonymat des attaquants et rendre les agences gouvernementales plus difficiles à arrêter, ce ransomware utilise non seulement Tor, mais aussi I2P, ce qui rend très difficile leur suivi.

Bien que cela puisse paraître ironique, CrytoWall offre un très bon service client. Comme ils doivent maintenir une réputation pour obtenir de plus en plus d'argent, ils fournissent des clés de décryptage à l'utilisateur le plus rapidement possible, souvent dans les heures suivant le paiement de la rançon..

Un autre incident grave de ransomware s'est produit lorsqu'un étudiant autiste s'est pendu après avoir reçu un e-mail de ransomware.

Selon ce rapport, l'adolescent a reçu un faux e-mail de la police disant qu'il a été surpris en train de naviguer sur des sites Web illégaux et qu'il devait payer cent livres ou faire face à des poursuites. L'adolescent, paniqué et s'est pendu, incapable de faire face à la tragédie.

Bien que ces types d'e-mails soient courants, il faut s'assurer de ne pas leur faire confiance, quel que soit leur aspect officiel. Souvent, ils conduisent l'utilisateur vers des sites Web de phishing où l'attaquant met la main sur les comptes bancaires des utilisateurs et d'autres mots de passe importants. La règle d'or est que les agences bancaires et les forces de l'ordre ne demanderont jamais d'informations d'identification privées ou de paiements via Internet. Donc, si vous recevez de tels e-mails, il y a de fortes chances qu'il s'agisse d'un canular. Vous pouvez toujours appeler en obtenant leur numéro officiel pour savoir s'ils vous ont effectivement donné un tel avis.

Le ransomware est un bon pari pour les chapeaux noirs car il y a généralement beaucoup d'argent qui peut être obtenu simplement en créant de petits programmes qui verrouillent ou chiffrent votre système d'une manière ou d'une autre. Bien qu'ils soient principalement populaires sur la plate-forme Windows, certains autres systèmes d'exploitation comme OS X sont également affectés par les ransomwares, comme celui de juillet 2013 qui bloquait le navigateur de l'utilisateur et l'accusait de télécharger de la pornographie..

Plusieurs rapports suggèrent que les attaques de ransomwares augmentent de jour en jour. Ils sont principalement propagés par des courriers indésirables, souvent sous forme de pièces jointes. Les internautes doivent vraiment faire attention lorsqu'ils naviguent sur des sites Web non officiels et ouvrent de tels e-mails.

Pourquoi est-il difficile d'attraper les pirates de Ransomware?

La plupart des ransomwares proviennent de pays post-soviétiques comme la Russie. Certes, ces personnes demandent une rançon, mais le paiement se fait sous forme de bitcoins, une crypto-monnaie décentralisée connue pour son anonymat et ne laissant aucune trace. De plus, les pirates étant d'origine étrangère, il est difficile de convaincre diplomatiquement les gouvernements étrangers de prendre des mesures à leur encontre.

Comment nous protégeons-nous contre les ransomwares?

Comme le dit le vieil adage, mieux vaut prévenir que guérir. Alors, comment se protéger des ransomwares?

Eh bien, le moyen le plus simple serait d'avoir un antivirus ou un anti-malware installé dans son système et de le maintenir toujours à jour. Alors que les antivirus gratuits sont assez bons, il ne faut pas hésiter à en obtenir un payant pour une meilleure protection. En dehors de cela, assurez-vous de ne pas télécharger de programmes suspects sur Internet. Lors du téléchargement de programmes, téléchargez toujours à partir des sites officiels et non de sites tiers non fiables. Et rappelez-vous toujours, gardez une sauvegarde de tous les fichiers importants. Avec ainsi peut le configurer et oublier les programmes de sauvegarde disponibles, c'est vraiment facile et sans tracas d'avoir un programme de sauvegarde. Vous pouvez également télécharger ou synchroniser les fichiers sur Google Drive / Dropbox, etc., de sorte que non seulement vous ayez une sauvegarde, mais que vous puissiez également accéder à ces fichiers où que vous soyez.

Rappelez-vous, un point dans le temps, en sauve neuf. Mieux vaut prévenir que guérir.

Comment supprimer les logiciels malveillants Ransomware?

Auparavant, le seul moyen de se débarrasser du cryptage des logiciels malveillants ransomwares était de payer les attaquants ou d'accepter que les fichiers aient été perdus à jamais. Cependant, actuellement, certains chercheurs en sécurité informatique ont mis au point des programmes qui permettront aux utilisateurs de déchiffrer les fichiers de leurs disques durs sans payer de rançon. Comme ce site Web, il permet aux utilisateurs de télécharger un fichier crypté non sensible sur leur site et de saisir une adresse e-mail. Une fois le décryptage réussi, le site vous enverra par e-mail la clé privée avec des instructions sur la façon de supprimer cryptolocker de votre disque dur.

Le programme a été développé par FireEye et FoxIT, et a utilisé des méthodes de rétro-ingénierie pour casser CryptoLocker. Comme la règle suit, chaque chose cryptée peut être décryptée, cela prend juste du temps. Il semble que les bonnes forces de l'informatique ne perdent pas après tout.

VOIR AUSSI: Top 10 des applications antivirus pour les smartphones Android

Gadgetshowto

Gadgetshowto

![Seth Godin contre Guy Kawasaki [Infographie]](https://gadgetshowto.com/storage/img/images/seth-godin-vs-guy-kawasaki-[infographic].gif)